- EAN13

- 9782409041440

- Éditeur

- Éditions ENI

- Date de publication

- 13 septembre 2023

- Collection

- Epsilon

- Nombre de pages

- 576

- Dimensions

- 21,6 x 17,8 x 2,9 cm

- Poids

- 902 g

- Langue

- fre

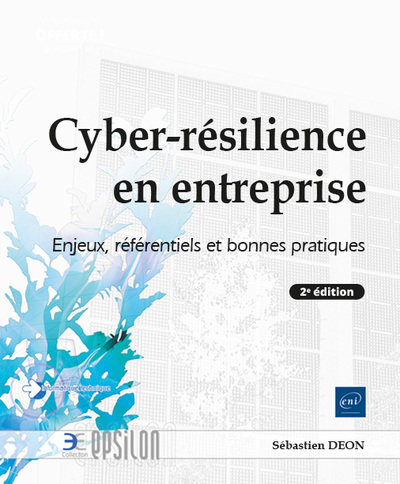

Cyber-Résilience En Entreprise - Enjeux, Référentiels Et Bonnes Pratiques (2e Édition), Enjeux, Référentiels Et Bonnes Pratiques (2e Édition)

Sébastien Deon

Éditions ENI

Prix public : 54,00 €

Ce livre sur la cyber résilience en entreprise est destiné aux personnes en charge de mettre en œuvre la sécurité informatique au sein des entreprises (DSI, RSSI, Directeur Cybersécurité, experts et consultants…) qui souhaitent comprendre les enjeux et contraintes de la cybersécurité et qui souhaitent s’impliquer dans l’amélioration continue de la sécurité des Systèmes d’Information. Il est un véritable guide pour la mise en œuvre de la cyber résilience des systèmes d’information reposant sur quatre dimensions : cyber-prévention, cyber-détection, cyber-protection et cyber-remédiation.Avec une approche pragmatique et progressive, l’auteur expose les enjeux et présente les principaux référentiels et les différentes réglementations en vigueur (NIST CSF, RGPD, ITIL, SecNumCloud, ISO27k, ISO 22031, ISO 20000, HDS, NIS/2, DSA, DMA, DGA, EUCS). Il fournit ensuite une explication détaillée d’une analyse de risques réalisée avec la méthode EBIOS avant de transmettre au lecteur des bonnes pratiques sur la sécurisation des SI et des workloads dans le cloud public Azure. La souveraineté et le nouveau paysage IT sont largement abordés afin d’ancrer la réflexion cyber dans un contexte de protectionnisme européen, ainsi que la sécurité de données qui nécessite gouvernance et outillage sans failles. Le recours à la sauvegarde externalisée et aux PRA/PCA avec une nouvelle approche de Resilience as a Service est explicité ainsi que la proposition de référentiel sur la sécurité applicative ou encore le fonctionnement et le contenu du SOC (Security Operations Center) idéal. Deux nouveaux chapitres viennent compléter le dispositif de cyber-résilience à 360° avec l’implémentation d’un système de management de la sécurité de l’information (SMSI) et la cyber-assurance. Pour finir, un chapitre complet est dédié à la présentation d’un exemple permettant de faire valoir au lecteur les bons réflexes à adopter pour l’hébergement de données de santé. Des exemples d’implémentation technique de logiciels open source sont également détaillés en annexe, notamment avec la solution de détection d'intrusions Wazuh et le scanner de vulnérabilités OpenVAS.